Utilisez AirDroid Business pour bien ordonner les ressources informatiques, réduire les coûts et augmenter l'efficacité

Profitez d'AirDroid Remote Support pour fournir à distance l'assistance à distance et le dépannage individuels aux clients, aux employés et aux partenaires commerciaux

Utilisez des robots IA comme assistants commerciaux intelligents

Témoignages de clients

Fiches techniques et guides

Votre consultant attitré pour des conversations approfondies

FAQ, guides pratiques, ou contactez-nous

Actualités, guides et conseils

Articles pratiques, astuces nécessaires

Découvrez les programmes de partenariat d'AirDroid Business pour vous aider à développer votre activité

Vente de MDM et contrôle à distance, solutions leaders sur le marché

Générez plus de prospects à forte valeur ajoutée pour AirDroid Business

Proposez AirDroid Business à vos clients, sous forme d'abonnement

Rejoignez le programme de distribution, générez une croissance des revenus

Intégrez AirDroid Business à vos appareils, renforcez vos produits et services

Les employés copient ou partagent des données sur des appareils de l'entreprise vers leurs dispositifs personnels via un transfert USB ou d'autres moyens.

En cas de perte ou de vol d'appareils appartenant à l'entreprise, il est nécessaire de procéder à un nettoyage complet de toutes les données sensibles qu'ils contiennent.

Les employés utilisant les appareils de l'entreprise à des fins non professionnelles, comme l'installation d'applications de divertissement, auront une productivité moindre.

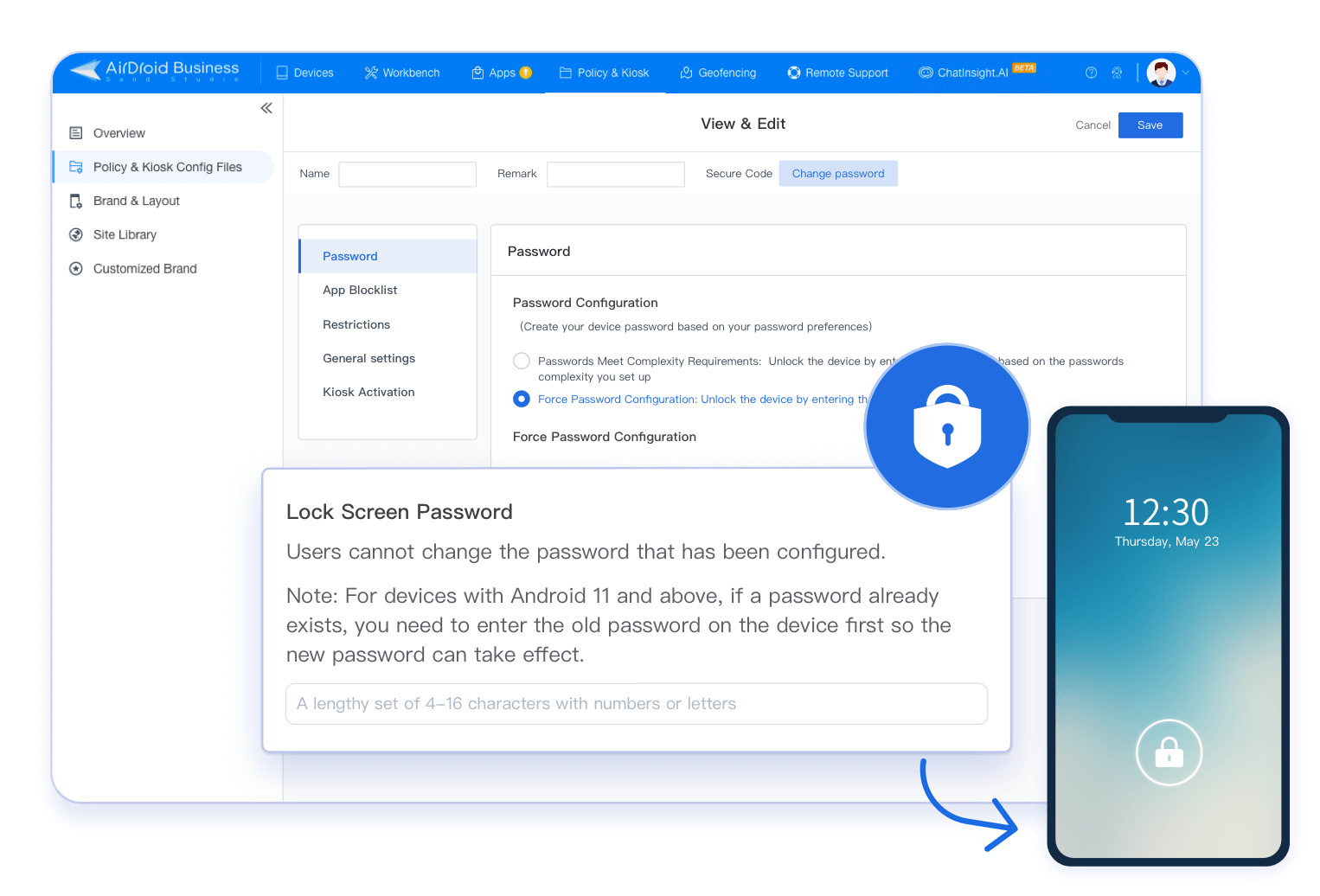

Configurez la politique d'authentification requise pour les appareils, telle que le mot de passe de l'écran de verrouillage, afin de protéger la sécurité de vos appareils et de vos données.

Limitez l'accès à votre appareil à l'aide de différentes règles de mot de passe pour l'écran de verrouillage afin que les utilisateurs non autorisés ne puissent pas accéder aux appareils de votre organisation.

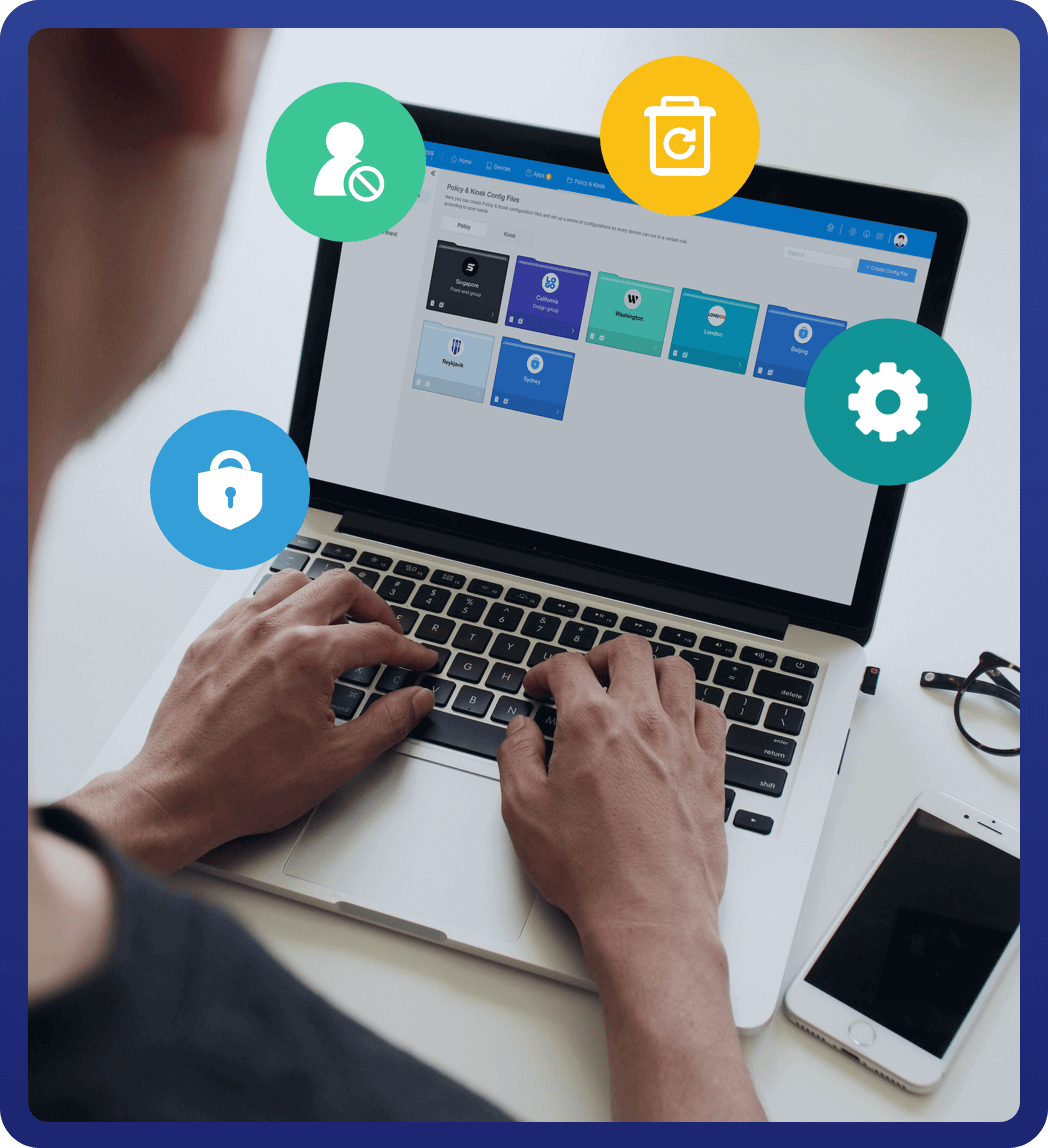

Grâce aux fonctionnalités de listes bloquées/autorisées, les organisations peuvent exercer un contrôle précis sur les applications qui peuvent s'exécuter sur les appareils, répondant ainsi à leurs différents besoins en matière de contrôle des applications.

Limitez l'utilisation des fonctions du système telles que la restauration des paramètres d'usine, le transfert de fichiers USB et le partage de réseau afin de satisfaire les scénarios d'application pour différents types d'appareils.

Fournissez les paramètres Wifi, langue, fuseau horaire, APN et autres pour permettre à l'appareil de fonctionner dans l'environnement spécifique que vous créez.

Les établissements médicaux ont recours aux appareils mobiles pour suivre l'état de santé des patients ainsi que pour gérer leurs dossiers médicaux électroniques et l'historique de leurs prescriptions. Toutefois, lorsque l'appareil se perd, les données privées du patient peuvent être compromises. En déployant la politique de sécurité des appareils mobiles d'AirDroid Business, comme l'activation de règles de mot de passe prédéfinies et de restrictions d'utilisation de la connexion USB, les données peuvent être protégées efficacement.

Les fournisseurs de services informatiques qui proposent des services gérés pour les appareils Android assistés doivent s'assurer que les dispositifs de leurs clients sont constamment sécurisés et sous contrôle. L'utilisation d'une série de restrictions de sécurité des appareils, telles que l'interdiction d'installer des applications provenant de sources inconnues et l'application du cryptage des données, garantira la sécurité, la conformité et l'intégrité des données. Lorsque l'appareil fonctionne anormalement, les données peuvent être effacées par le biais de la politique de sécurité afin d'éviter toute fuite d'informations.

En raison de leurs besoins commerciaux, les entreprises de logistique équipent généralement leur flotte de véhicules de dispositifs mobiles. Si le conducteur enfreint le règlement de l'entreprise en s'affranchissant de la géolocalisation et en utilisant l'appareil à des fins non professionnelles, cela peut entraîner une utilisation superflue des données et, à terme, des pertes financières pour l'entreprise. En désactivant les boutons matériels et logiciels de l'appareil et en utilisant la fonction de liste de blocage des applications, il est possible d'éviter efficacement ces violations, tout en préservant dans le même temps la confidentialité des données.

Explorez toutes les possibilités de la productivité